A segurança do site é um dos aspectos mais importantes da execução de uma presença online. Um site hackeado pode levar a inúmeras horas de depuração e reparo, perda de renda, perda de credibilidade e processos judiciais.

Com mais de 30.000 novos hacks de sites de pequenas empresas por dia e inúmeras violações corporativas, não passa um dia sem que um site comprometido apareça nas notícias. Na última década, os hackers têm como alvo os três principais sistemas de gerenciamento de conteúdo de código aberto: WordPress , Joomla e Drupal , devido à sua popularidade e código de código aberto. À medida que esses CMSs evoluíram, eles se tornaram mais seguros e, hoje, a maioria das vulnerabilidades e brechas comuns foram corrigidas.

Quais são as ameaças de segurança mais comuns aos CMSs?

Os principais CMSs de código aberto WordPress e Joomla tendem a ser usados por usuários DIY menos técnicos, tornando-se excelentes alvos para hackers e os seus robôs (bots). As principais ameaças enfrentadas por esses usuários são:

Manipulação de dados : injeções de SQL e alteração de parâmetros ou configurações são hacks populares. Hackers usam instruções SQL maliciosas inseridas em um campo de entrada para execução.

Acessar dados : Utilizando injeções de SQL ou ataques de Cross-Site Scripting (XSS) para comprometer dados do usuário. Um hacker usa um aplicativo da web para enviar código malicioso, geralmente na forma de um script do lado do navegador ou com instruções SQL maliciosas.

Injeção de código : Este ataque pode afetar todo o servidor que executa um site. Injeções de código podem resultar em dados perdidos ou corrompidos, falta de responsabilidade ou negação de acesso.

Ameaças de segurança estão sempre presentes para construtores de sites de código aberto, e os usuários devem estar sempre vigilantes na proteção de seus sites e ativos. Aqui estão algumas sugestões para manter seu CMS seguro e protegido.

Mantenha o seu CMS atualizado:

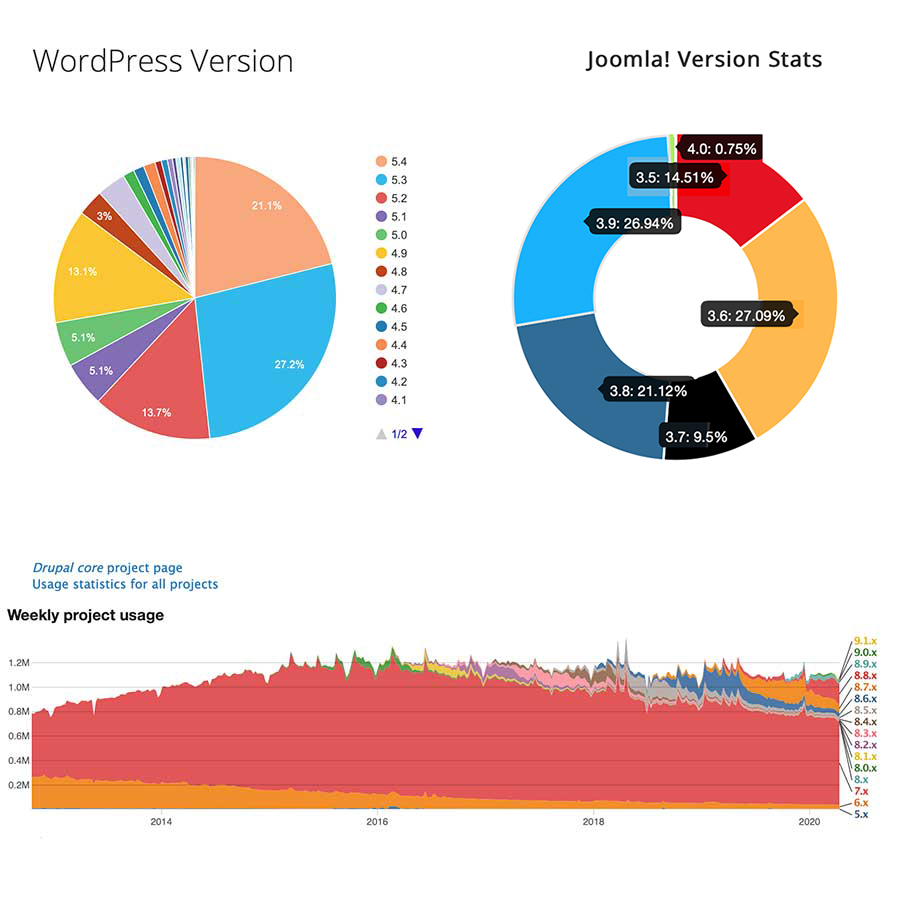

A maneira número um de manter o seu CMS seguro é manter a versão do código-fonte atualizada. WordPress, Joomla e Drupal estão continuamente a lançar atualizações. Muitas dessas atualizações incluíram novos patches de segurança. Hackers historicamente têm como alvo versões mais antigas e desatualizadas desses CMS com base nos seus patches de segurança recém-atualizados.

Recursos de uso da versão:

Wordpress: https://wordpress.org/about/stats/

Joomla: https://developer.joomla.org/about/stats.html

Drupal: https://www.drupal.org/project/usage/drupal

Como visto nos gráficos acima, cerca de 80% dos usuários do WordPress e Joomla estão a usar uma versão mais antiga da plataforma. O WordPress tem sido o líder na última década com atualizações automáticas e um fantástico histórico de compatibilidade com versões anteriores.

Atualize a sua senha de administrador do CMS

Você está a usar uma senha comum para o seu site? Você atualizou a sua senha de administrador no mês passado? Se você respondeu “Não” para qualquer uma dessas perguntas – antes de ler mais uma palavra, por favor, vá e atualize a sua senha!

Na última década, mais de 38 bilhões de senhas foram violadas. No ano passado, o pesquisador de segurança Troy Hunt descobriu a mais extensa coleção de dados violados da história, compreendendo mais de 770 milhões de endereços de e-mail e senhas postadas em um fórum popular de hackers. A chance de um hacker ter um ou mais dos seus logins está crescendo a cada dia. Usar uma senha forte e um cofre de armazenamento de senhas como o 1Password é uma maneira fácil de controlar, atualizar e gerenciar todas as suas senhas com facilidade. Aqui estão alguns recursos para criar uma senha forte:

- https://www.lastpass.com/password-generator

- https://support.google.com/accounts/answer/32040?hl=en

- https://support.apple.com/guide/iphone/create-website-and-app-passwords-iphf9219d8c9/ios

Proteja o seu site com um certificado SSL:

Um Certificado SSL fornece criptografia de informações enviadas pela internet, protegendo os seus usuários de hackers e roubo de identidade. Os certificados SSL se tornaram um padrão PCI para sites de comércio eletrônico que aceitam dados pessoais e de cartão de crédito confidenciais. Em 2018, o Google começou a classificar sites sem um SSL mais baixo nos resultados de pesquisa. Hoje, não há razão para não ter um Certificado SSL, pois a maioria das empresas de hospedagem fornece uma opção SSL gratuita como no caso da AngoWeb.

Instalar plugins de segurança:

Não importa o quão seguro seja o CMS, você ainda precisa adicionar medidas de segurança adicionais ao seu site. As configurações do servidor podem fornecer excelente segurança, mas nem todos têm acesso ou capacidade de proteger um servidor adequadamente. Usar um plugin/extensão é a maneira mais fácil de garantir que o servidor esteja configurado corretamente e adiciona um nível extra de segurança ao seu CMS. Alguns dos métodos de proteção incluem:

Configurações .htaccess: Ter um arquivo .htaccess devidamente seguro é necessário para ter um site seguro.

Proteção de firewall: adicionar um plug/extensão de firewall pode ajudar você a bloquear ataques de força bruta e DDoS, restringir endereços IP, bloquear países por endereço IP e muito mais.

Verificação e proteção de arquivos: a verificação de arquivos verifica a integridade dos arquivos principais e identifica e repara arquivos modificados e possíveis malwares adicionados ao núcleo do CMS.

Permissões de arquivos e pastas: garantir que seus arquivos e pastas tenham as configurações corretas é uma questão de segurança importante.

Aqui está uma pequena lista de plugins/extensões disponíveis que podem ajudar a proteger um site:

WordPress

Joomla

Drupal

Plugins também podem causar problemas de segurança:

Manter a instalação do seu CMS o mais simples possível, exceto para plugins focados em segurança ou backup, dá menos chances de problemas de segurança. De acordo com um relatório da Imperva , 98% das vulnerabilidades do WordPress são devido a plugins, sendo os mais populares Cross-site Scripting e SQL Injections. Durante a escrita deste blog, mais de um milhão de sites WordPress foram detectados pelo Wordfence como vulneráveis aos populares Elementor Pro e Ultimate Add-ons para Elementor. A vulnerabilidade no Elementro Pro permitiu que usuários registrados carregassem arquivos para Execução Remota de Código.

É crucial manter todos os seus plugins atualizados e ficar de olho nos riscos de segurança. Mas o que torna um plugin vulnerável? Existem alguns cenários possíveis com plugins de terceiros:

- O plugin foi mal codificado.

- O desenvolvedor não mantém o plugin atualizado.

- O plugin é uma farsa.

Os dois primeiros cenários podem ser facilmente verificados lendo avaliações, verificando a data de publicação e os logs de atualização. A maioria dos diretórios de plugins e marketplaces tem um sistema de verificação para verificar se há golpes, mas a melhor prática é verificar se há exploits antes de instalar o plugin.

- Lista de plugins vulneráveis do WordPress: https://wpvulndb.com

- Lista de extensões vulneráveis do Joomla: https://vel.joomla.org/live-vel

- Extensões vulneráveis do Drupal: https://www.drupal.org/security/contrib

A internet está cheia de software pirateado/anulado e sites de recursos falsos. É vital baixar o seu tema ou plugin do site oficial ou do desenvolvedor. Baixar temas e plugins de torrents ou outros recursos gratuitos pode resultar em ameaças de segurança de backdoor, malware e dados de usuário comprometidos que colocam o seu site em risco desde o primeiro dia.

Proteja os seus arquivos CMS com backups:

A melhor maneira de proteger o seu site e os seus dados é com backups diários/semanais/mensais. A capacidade de restaurar o seu site após uma violação em minutos em vez de horas ou semanas é crucial para o seu negócio e segurança.

Enquanto que a ANGOWEB, realiza por si própria, backups diários remotamente de todos os dados para garantir continuidade no evento de falha de hardware ou desastre fora do nosso controle, é altamente recomendado que mantenha um backup funcional dos seus dados localmente no seu computador. A ANGOWEB realiza backups diários com retenção de 21 dias em todos os nossos servidores compartilhados, não sendo possível resgatar arquivos anteriores a este período. Para cada conta de cliente, existem 21 alocações para backups. Se todas as alocações estiverem cheias e um backup adicional for criado, o backup mais antigo será excluído.

Conclusão:

A segurança deve ser a sua prioridade número um e, graças aos contribuidores de código aberto e desenvolvedores de plugins, está mais fácil do que nunca proteger o seu site CMS. Tenha em mente que as novas ameaças surgirão o tempo todo, mas manter o seu CMS atualizado, as suas senhas exclusivas e manter backups atuais garantirá que você esteja pronto para o que vem a seguir.